Η κατασκοπευτική τεχνολογία που το Ισραήλ προσπάθησε να κρατήσει κρυφή διέρρευσε στο εξωτερικό

Σύμφωνα με έγγραφα που έχει δει το inside story και η Haaretz, η Intellexa, η οποία ανήκει στον πρώην αξιωματικό των ισραηλινών μυστικών υπηρεσιών Ταλ Ντίλιαν, παρουσίασε ένα προϊόν κατασκοπείας που καθιστά δυνατή τη μόλυνση κινητών τηλεφώνων όπως τα iPhone ή τα Android αποκλειστικά μέσω διαδικτυακών διαφημίσεων. Τα έγγραφα περιλαμβάνουν επίσης μια νέα πρόταση προς έναν δυνητικό πελάτη, η οποία παρουσιάζει τον πιο ενημερωμένο κατάλογο κατασκοπευτικών εργαλείων της εταιρείας. Τα έγγραφα αποκαλύπτουν επίσης για πρώτη φορά νέους περιορισμούς που επέβαλε η εταιρεία στους δυνητικούς πελάτες και στον τρόπο με τον οποίο μπορούν να χρησιμοποιήσουν το κατασκοπευτικό λογισμικό – πιθανότατα στον απόηχο της σειράς σκανδάλων που αφορούν την εταιρεία και τους πελάτες της, τα οποία έφεραν σε δύσκολη θέση την Ελλάδα και το Ισραήλ και προκάλεσαν οργή στις ΗΠΑ και την ΕΕ.

Το άρθρο στη Haaretz

Διαβάστε εδώ το άρθρο στα εβραϊκά, στην εφημερίδα Haaretz.

Πριν από έναν μήνα, η κυβέρνηση Μπάιντεν επέβαλε προσωπικές κυρώσεις στον Ντίλιαν, ο οποίος ήταν επικεφαλής της τεχνολογικής μονάδας της ισραηλινής στρατιωτικής υπηρεσίας πληροφοριών. Οι κυρώσεις ήρθαν αφότου η Intellexa, η οποία ανέπτυξε το κατασκοπευτικό λογισμικό Predator, το οποίο πωλείται και με άλλες ονομασίες, προστέθηκε επίσης σε μια λεγόμενη μαύρη λίστα, στο πλαίσιο της ευρύτερης προσπάθειας του Λευκού Οίκου να περιορίσει την παγκόσμια βιομηχανία κυβερνο-μισθοφόρων, στην οποία ιδιωτικές εταιρείες πωλούν τεχνολογίες χακαρίσματος στρατιωτικού επιπέδου σε κρατικούς φορείς. Η Intellexa –η δραστηριότητα της οποίας έχει αποκαλυφθεί σε μια σειρά ερευνών από το inside story και την ισραηλινή εφημερίδα Haaretz– περιλαμβάνει έναν αριθμό εταιρειών που λειτουργούν εκτός της εποπτείας του καθεστώτος εξαγωγών του ισραηλινού υπουργείου Άμυνας. Η εταιρεία βρίσκεται εδώ και πάνω από δύο χρόνια στο επίκεντρο ενός διεθνούς σκανδάλου, αφού αποκαλύφθηκε ότι τα εργαλεία παρακολούθησης που ανέπτυξε χρησιμοποιήθηκαν εναντίον δημοσιογράφων, πολιτικών και άλλων στόχων στην Ελλάδα και σε όλο τον κόσμο.

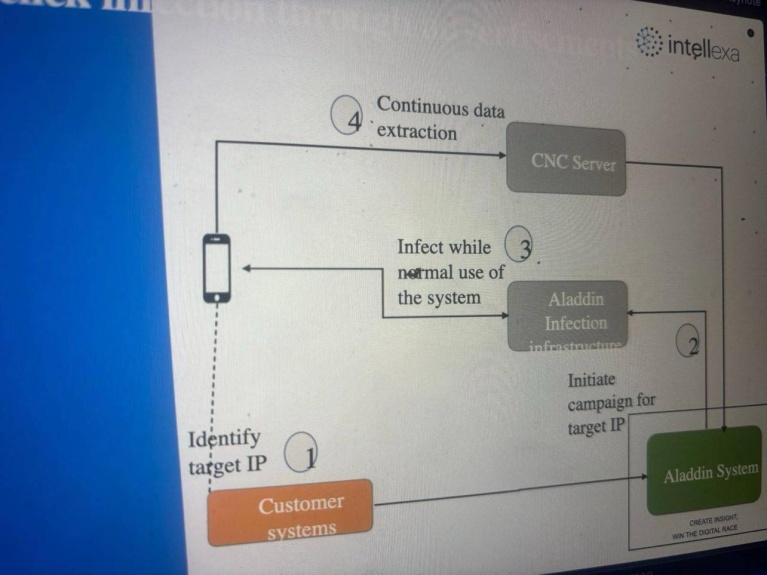

Σύμφωνα με τα έγγραφα, το 2022 η Intellexa παρουσίασε ένα proof of concept για ένα σύστημα με την ονομασία Aladdin, που επιτρέπει την απομακρυσμένη μόλυνση μιας συγκεκριμένης τηλεφωνικής συσκευής μέσω διαδικτυακών διαφημίσεων. Αυτή είναι η πρώτη φορά που αποκαλύπτεται ότι μια εταιρεία εκτός Ισραήλ έχει αναπτύξει ένα τέτοιο εργαλείο κατασκοπευτικού λογισμικού – το οποίο θεωρείται η αιχμή του δόρατος της ισραηλινής βιομηχανίας κυβερνοεπιθέσεων. Εκείνη την εποχή, στο Ισραήλ, το υπουργείο Άμυνας εργαζόταν ενεργά για να εμποδίσει ισραηλινές εταιρείες να προωθήσουν πανομοιότυπα εργαλεία spyware στην αγορά του εξωτερικού.

Πηγές από τον κλάδο της επιθετικής κυβερνοβιομηχανίας υποστηρίζουν πως το γεγονός ότι μια αμφιλεγόμενη εταιρεία όπως η Intellexa προσπάθησε να παράγει τέτοια τεχνολογία εκτός Ισραήλ, αποτελεί παράδειγμα ανεπάρκειας των κανονισμών και του πώς η γνώση και οι δυνατότητες συλλογής πληροφοριών διαρρέουν εκτός Ισραήλ, παρά τις προσπάθειες να κρατηθούν αυτές οι τεχνολογίες μυστικές. «Το Ισραήλ φέρεται να μπόρεσε να περιορίσει την εγχώρια βιομηχανία και τις πωλήσεις αυτών των δυνατοτήτων χρησιμοποιώντας αυστηρούς κανονισμούς, αλλά δεδομένου του αριθμού των εταιρειών που δραστηριοποιούνται στον τομέα της συλλογής πληροφοριών μέσω διαφημίσεων, η οποία είναι χωρίς επιτήρηση [εφόσον δεν χρησιμοποιούνται για κατασκοπευτικό λογισμικό], ήταν θέμα χρόνου να διαρρεύσει».

Τον περασμένο Σεπτέμβριο η Haaretz αποκάλυψε ότι μια ιδιωτική ισραηλινή εταιρεία κατάφερε για πρώτη φορά να αναπτύξει ένα επιθετικό σύστημα μόλυνσης «Ad-Int», ή αλλιώς σύστημα μόλυνσης με βάση τις διαφημίσεις, ικανό να εντοπίζει έναν συγκεκριμένο στόχο στο δίκτυο των ψηφιακών διαφημίσεων και να τον εκθέτει σε ένα φαινομενικά αθώο banner με έναν κακόβουλο ιό στο εσωτερικό του. Αυτό το κατασκοπευτικό λογισμικό επιτρέπει πλήρη πρόσβαση στο κρυπτογραφημένο smartphone, συμπεριλαμβανομένων των επαφών, των αρχείων, των φωτογραφιών και των κρυπτογραφημένων κλήσεων και μηνυμάτων, καθώς και στη μυστική ενεργοποίηση της κάμερας και του μικροφώνου μόλις μολυνθεί μια συσκευή.

Η Google, η Apple και η Microsoft έχουν αναπτύξει αμέτρητους μηχανισμούς κυβερνοάμυνας για να προστατεύσουν τα προϊόντα τους και να αποτρέψουν τη μόλυνση από γνωστά spywares όπως το Pegasus της NSO ή το Predator της Intellexa. Ωστόσο, με βάση όσα γνωρίζουμε σήμερα, δεν υπάρχει κανένας τρόπος να αμυνθούν κατά της κατασκοπευτικής τεχνολογίας που βασίζεται σε διαφημίσεις και η οποία αποκαλύφθηκε στο παρελθόν από την Haaretz.

Η έρευνα, που δημοσιεύθηκε τον Σεπτέμβριο του 2022, αποκάλυψε ότι μια εταιρεία με την ονομασία Insanet, ανέπτυξε αυτό που οι πηγές αποκαλούσαν «τρελό» επιθετικό σύστημα «ad-int», με την ονομασία Sherlock. Είχε μάλιστα πωληθεί σε μια ξένη χώρα. Επιπλέον, η έρευνα αποκάλυψε ότι μια άλλη ισραηλινή εταιρεία, η Rayzone Group, ανέπτυξε επίσης ένα παρόμοιο προϊόν και έλαβε κι αυτή άδεια να το διαθέσει στην αγορά – αν και δεν έχει ακόμη πωληθεί πραγματικά. Τα τελευταία δύο χρόνια, άλλες εταιρείες, συμπεριλαμβανομένης της NSO, προσπάθησαν να αναπτύξουν παρόμοια προϊόντα, αλλά λόγω αυτού που πηγές αποκάλεσαν «πανικό στο αμυντικό κατεστημένο», το υπουργείο Άμυνας αρνήθηκε να τους επιτρέψει να τα διαθέσουν στην αγορά στο εξωτερικό. Ο λόγος: ο φόβος ότι θα διέρρεε η τεχνολογία.

Τα έγγραφα της Intellexa αποκαλύπτουν ότι εκείνη την εποχή, ενώ οι ισραηλινές ρυθμιστικές αρχές για τις εξαγωγές αμυντικών προϊόντων προσπαθούσαν να περιορίσουν την εξάπλωση των προηγμένων κατασκοπευτικών δυνατοτήτων που αναπτύχθηκαν στο Ισραήλ, ελπίζοντας να τις κρατήσουν μυστικές, η Intellexa –η οποία λειτουργούσε από την Κύπρο, τη Βόρεια Μακεδονία, την Ιρλανδία, την Ελβετία και την Ελλάδα– επεδίωκε να αναπτύξει ένα παρόμοιο προϊόν στο εξωτερικό. Τα έγγραφα περιλαμβάνουν μια επίδειξη του συστήματος Aladdin, τεχνικές λεπτομέρειες για το πώς μολύνει τις συσκευές-στόχους, ακόμη και παραδείγματα πιθανών κακόβουλων διαφημίσεων – που φαίνεται να στοχεύουν σε γραφίστες και ακτιβιστές, με προσφορές εργασίας, μέσω των οποίων το κατασκοπευτικό λογισμικό θα εισαχθεί στη συσκευή τους.

Ένας Ισραηλινός, το όνομα του οποίου είναι στη διάθεση του inside story και της Haaretz και εργαζόταν για την εταιρεία, συμμετείχε στη διαδικασία του proof of concept (απόδειξη των δυνατοτήτων του προϊόντος). Σύμφωνα με το προφίλ του στο LinkedIn, υπηρέτησε στο παρελθόν ως αξιωματικός των μυστικών υπηρεσιών, ενώ σύμφωνα με πηγές εργάστηκε και για την κυπριακή εταιρεία που ανήκε στο παρελθόν επίσης στον Ντίλιαν, την WiSpear, η οποία επίσης ανέπτυσσε συστήματα ψηφιακής κατασκοπείας.

Όπως και το Sherlock της Insanet, το προτεινόμενο σύστημα της Intellexa χρησιμοποιεί κι αυτό την αγορά των ψηφιακών διαφημίσεων που βρίσκονται στην καρδιά της διαδικτυακής ψηφιακής οικονομίας, για να εισάγει τη (μολυσμένη) διαφήμιση στη συσκευή του στόχου.

«Η μόλυνση από spyware μέσω διαδικτυακών διαφημίσεων καθίσταται δυνατή συνδυάζοντας τακτικές που χρησιμοποιούνται στις στοχευμένες ψηφιακές διαφημίσεις και στη βιομηχανία των spyware. Πρόκειται για δύο βιομηχανίες των οποίων τα επιχειρηματικά μοντέλα είναι εγγενώς ασύμβατα με το δικαίωμα στην ιδιωτικότητα», εξηγούν οι ερευνητές της Amnesty Tech.

«Το προϊόν Aladdin της Intellexa εκμεταλλεύεται το διαφημιστικό οικοσύστημα για να μολύνει κρυφά το τηλέφωνο ενός στόχου απλώς και μόνο με την προβολή μιας ιστοσελίδας, η οποία περιέχει την κακόβουλη διαφήμιση», σημειώνουν.

Στα έγγραφα περιγράφεται ως ένα σύστημα «zero-click» («μηδενικού κλικ»), ή αλλιώς ως σύστημα που έχει τη δυνατότητα να μολύνει τη συσκευή ενός στόχου χωρίς να απαιτείται οποιαδήποτε ενέργεια (ή κλικ) από την πλευρά του. Ωστόσο, στην πράξη αυτή η δυνατότητα θεωρείται από τους ειδικούς ως «μισό κλικ», επειδή απαιτεί από τον στόχο να ανοίξει το πρόγραμμα περιήγησης στο κινητό του για να λειτουργήσει. Μόλις ανοίξει ο browser, η μόλυνση γίνεται χωρίς να χρειάζεται ο στόχος να κάνει κλικ στη μολυσμένη διαφήμιση.

Τα δεδομένα των διαφημίσεων, ειδικά αυτά που συλλέγονται μέσω των smartphones, είναι πλήρως ανώνυμα. Παρά την παρόμοια δομή με άλλα ισραηλινά προϊόντα, οι ερευνητές της Amnesty Tech πιστεύουν ότι το προτεινόμενο σύστημα της Intellexa είναι μάλλον λιγότερο εξελιγμένο ως προς το εξής: ενώ το προϊόν της Insanet γνωρίζει πώς να εντοπίζει έναν στόχο χρησιμοποιώντας μόνο «ανώνυμα» διαφημιστικά δεδομένα, το Aladdin της Intellexa χρειάζεται την ενεργή συνεργασία από τον πελάτη της, ο οποίος πρέπει ενδεχομένως να της παρέχει πρόσβαση σε κάποιο εθνικό δίκτυο επικοινωνιών, προκειμένου να μπορέσει να εντοπίσει την IP του στόχου.

Δεν είναι γνωστό τι συνέβη με το Aladdin. Είναι πιθανό να μην αναπτύχθηκε ποτέ ή, ακόμα και αν αναπτύχθηκε, να μην πουλήθηκε ποτέ. Τα συστήματα «Ad-Int» θεωρούνται εξαιρετικά περίπλοκα όσον αφορά την ανάπτυξη και τη συντήρησή τους και δεν είναι σαφές αν η Intellexa προχώρησε στην προσπάθεια να το αναπτύξει ώστε να καταστεί ένα λειτουργικό προϊόν, αν το προώθησε ποτέ ή αν το πούλησε καν στην πράξη.

Ούτε Ισραήλ, ούτε Ελλάδα, ούτε Η.Π.Α.

Ένα άλλο έγγραφο που είδε το inside story και η Haaretz είναι μια πρόταση προς δυνητικό πελάτη στη Μέση Ανατολή, από τα μέσα του 2022, η οποία αποκαλύπτει την πιο ενημερωμένη εργαλειοθήκη της Intellexa εκείνης της περιόδου.

Η πρόταση δεν περιλαμβάνει το Aladdin. Ωστόσο, αποκαλύπτει ότι εκείνη την εποχή, η Intellexa δεν διέθετε κάποιο προϊόν zero-click για το iPhone. Όλες οι διαθέσιμες απομακρυσμένες μολύνσεις απαιτούν κάποια ενέργεια από την πλευρά του θύματος – όπως το κλικ σε έναν κακόβουλο σύνδεσμο. Σύμφωνα με τους ερευνητές της Διεθνούς Αμνηστίας, η Intellexa εξακολουθεί να μην διαθέτει προϊόν zero-click για το iPhone και πιθανότατα το Aladdin θα κάλυπτε αυτό το κενό, όπως φαίνεται να κάνουν άλλα προϊόντα, για παράδειγμα μια φυσική συσκευή (βαλιτσάκι) που επιτρέπει τη μόλυνση των συσκευών που βρίσκονται σε κοντινή απόσταση.

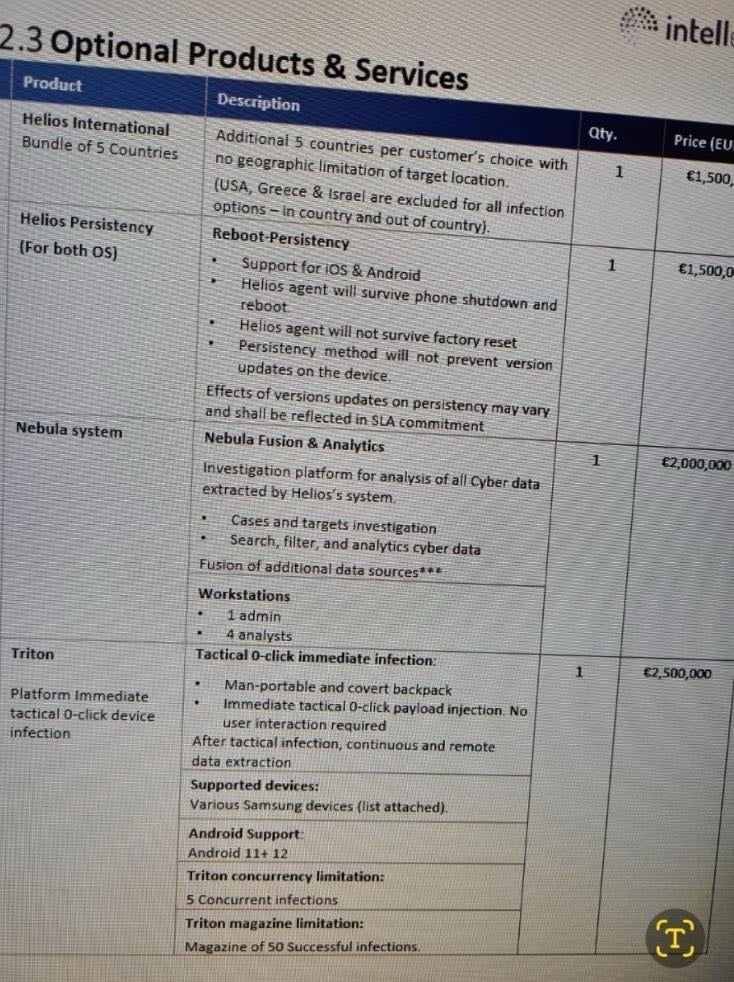

Η προσφορά του 2022 εισήγαγε το σύστημα Helios, το οποίο επιτρέπει τη μόλυνση συσκευών iPhone και Android, πιθανότατα με το Predator, μέσω ενός μόνο κλικ· δηλαδή την εξαγωγή του περιεχομένου του μολυσμένου τηλεφώνου. Επίσης προσφέρει και ένα είδος ψηφιακού «πακέτου» που περιλαμβάνει έως και 50 μολύνσεις – περιορισμένες μόνο σε τοπικούς αριθμούς στη χώρα προορισμού. Το συνολικό πακέτο κοστίζει 4 εκατομμύρια ευρώ, συμπεριλαμβανομένης της εγγύησης ενός έτους και της 24ωρης τεχνικής υποστήριξης.

Για ενάμισι εκατομμύριο ευρώ επιπλέον, είναι δυνατόν να διασφαλιστεί ότι οι συσκευές που έχουν μολυνθεί θα παραμείνουν μολυσμένες ακόμη και μετά την επαναφορά ή την επανεκκίνησή τους (reset ή reboot), δυνατότητα που δεν έχουν τα περισσότερα προγράμματα κατασκοπείας.

Η επέκταση σε ένα «διεθνές πακέτο» θα κοστίσει ενάμισι εκατομμύριο ευρώ επιπλέον και θα επιτρέψει στον πελάτη να σπάσει τους γεωγραφικούς περιορισμούς και να προσεγγίσει στόχους σε πέντε επιπλέον χώρες. Ωστόσο, το συμβόλαιο αναφέρει ρητά ότι δεν μπορεί να χρησιμοποιηθεί για επιθέσεις σε τηλεφωνικούς αριθμούς από τις ΗΠΑ, την Ελλάδα και το Ισραήλ. Στην πραγματικότητα, κανένας στόχος από αυτές τις χώρες δεν μπορεί να αποτελέσει στόχο εντός ή εκτός αυτών.

Οι περιορισμοί ως προς τις συγκεκριμένες χώρες μοιάζουν να είναι αποτέλεσμα των σκανδάλων γύρω από την Intellexa: Μόλις πριν από μισό χρόνο, οι ΗΠΑ είχαν βάλει την NSO και την Candiru στη μαύρη λίστα τους (entity list) για τις πωλήσεις κατασκοπευτικού λογισμικού –πωλήσεις που πραγματοποιήθηκαν με τις ευλογίες του Ισραήλ– και είναι πιθανό ότι η Intellexa ήθελε να αποφύγει μια παρόμοια μοίρα. Ωστόσο, δεν τα κατάφερε.

![Ο δημοσιογράφος Θανάσης Κουκάκης πηγαίνει στον Άρειο Πάγο, για να καταθέσει στον εισαγγελέα Ισίδωρο Ντογιάκο για το θέμα των τηλεφωνικών υποκλοπών, στις 16 Αυγούστου 2022. [Μιχάλης Καραγιάννης/Eurokinissi]](/sites/default/files/styles/image_ckeditor_portrait_xs/public/2024-04/rrkoukakis5659367-2.jpg?itok=krJsx-Pc)

Ο αποκλεισμός της Ελλάδας είναι προφανής: εκείνη την εποχή η Intellexa λειτουργούσε από την Ελλάδα και ήταν στο επίκεντρο του PredatorGate. Tο σκάνδαλο ξέσπασε τον Απρίλιο του 2022 με την αποκάλυψη της παρακολούθησης του δημοσιογράφου Θανάση Κουκάκη με Predator και φανέρωσε ότι η ΕΥΠ είχε χρησιμοποιήσει το κατασκοπευτικό λογισμικό της Intellexa εναντίον δημοσιογράφων, πολιτικών και επιχειρηματιών. Το σκάνδαλο προκάλεσε πολιτική και διεθνή αμηχανία στην κυβέρνηση της Αθήνας – αλλά και στην Ιερουσαλήμ. Όσο για το Ισραήλ, ο αποκλεισμός του από τους εν δυνάμει στόχους του Helios ήταν απαραίτητος για να αποτραπεί η κατασκοπεία εναντίον Ισραηλινών, αλλά πιθανότατα και μια προσπάθεια να αποφευχθεί η οργή της ισραηλινής κυβέρνησης, δεδομένου ότι το Ισραήλ μπορεί εύκολα να αποφασίσει να εφαρμόσει την ισραηλινή νομοθεσία περί εξαγωγών εναντίον μιας εταιρείας που ανήκει και διοικείται από το ίδιο, ακόμη και αν αυτή λειτουργεί από το εξωτερικό.

Για επιπλέον 2,5 εκατομμύρια ευρώ, η Intellexa προσέφερε επίσης το προαναφερθέν σύστημα zero-click, κρυμμένο μέσα σε ένα σακίδιο πλάτης, το οποίο επιτρέπει στο θύμα να μολυνθεί κρυφά και εν αγνοία του. Αυτό είναι εφικτό μόνο εάν υπάρχει φυσική εγγύτητα με το θύμα (με τη δημιουργία ασύρματης επικοινωνίας με τη συσκευή) και μόνο για συσκευές Android. Στην τιμή περιλαμβάνεται ένα πακέτο με επιπλέον 50 μολύνσεις.

Τέλος, η Intellexa προσφέρει, έναντι 2 εκατομμυρίων ευρώ, ένα σύστημα συνδυασμού και ανάλυσης που βοηθά τους πελάτες της να αναλύσουν όλες τις πληροφορίες που συλλέγονται από τις παραβιασμένες συσκευές.